Transport Layer Security (TLS) ist ein wesentlicher Bestandteil moderner Kommunikationssysteme und dient zur Sicherung der Datenübertragung über Netzwerke. TLS ist ein kryptographisches Protokoll, das entwickelt wurde, um die Vertraulichkeit und Integrität von Informationen zu gewährleisten, die zwischen Ihrem Computer und einem Webserver ausgetauscht werden. Durch die Verwendung von TLS werden Ihre Daten vor unbefugtem Zugriff, Überwachung und Manipulation geschützt.

Das TLS-Protokoll folgt dem OSI-Modell und arbeitet auf der Transportschicht, die als Schicht 4 bezeichnet wird. Es bietet eine sichere Verschlüsselung für die Datenübertragung und sorgt dafür, dass Ihre Verbindung authentifiziert und vertrauenswürdig ist. Dies bedeutet, dass Sie sicher sein können, dass Sie tatsächlich mit dem gewünschten Webserver kommunizieren und nicht mit einem gefälschten oder kompromittierten System. Im Laufe der Jahre wurde TLS ständig weiterentwickelt und durch neue Versionen wie TLS 1.3 verbessert, um den wachsenden Bedrohungen und Anforderungen der Sicherheit gerecht zu werden.

Um die Vorteile von TLS zu nutzen, muss sowohl der Client, in den meisten Fällen ein Webbrowser, als auch der Webserver dieses Protokoll unterstützen. Die Verwendung von TLS wird heutzutage immer wichtiger, nicht nur für kommerzielle Websites, sondern auch für personalisierte Anwendungen und Dienste. Als Benutzer können Sie darauf vertrauen, dass TLS Ihre Daten schützt und sowohl Ihre Privatsphäre als auch die Sicherheit gewährleistet.

Die Grundlagen des Transport Layer Security (TLS)

Was ist TLS?

TLS (Transport Layer Security) ist ein Sicherheitsprotokoll, das die Kommunikation zwischen Servern und Kunden absichert. Es stellt sicher, dass die übertragenen Daten vor dem Zugriff durch böswillige Akteure geschützt sind. TLS wurde entwickelt, um den Datenschutz und die Integrität der Kommunikation im Internet zu gewährleisten, insbesondere bei der Verwendung von HTTP.

- Wie funktioniert TLS?

- Eine sichere Verbindung aufbauen: Der Kunde stellt eine Verbindung zum Server her und fordert die Identität des Servers mithilfe eines digitalen Zertifikats an.

- Schlüsselaustausch: Wenn die Identität des Servers bestätigt wurde, wird ein symmetrischer Sitzungsschlüssel zwischen Kunde und Server ausgetauscht.

- Verschlüsselte Kommunikation: Alle Daten, die zwischen dem Kunde und dem Server ausgetauscht werden, werden mit dem symmetrischen Schlüssel verschlüsselt und entschlüsselt.

TLS Versus SSL

Nachfolgend sind einige Unterschiede zwischen TLS und seinem Vorgänger, dem Secure Sockets Layer (SSL):

| Unterschied | SSL | TLS |

|---|---|---|

| Version | SSL 3.0 | TLS 1.0-1.3 |

| Sicherheit | Anfälligkeit für Angriffe (einschließlich POODLE- und BEAST-Angriffe) | Bessere Sicherheit und verbesserte Verschlüsselungsalgorithmen |

| Leistung | Langsamer als TLS | Schneller und effizienter |

Es ist wichtig zu beachten, dass trotz der Unterschiede zwischen SSL und TLS die Begriffe häufig austauschbar verwendet werden. Dennoch wird SSL als veraltet angesehen und sollte vermieden werden, während TLS die empfohlene Methode zur Sicherung der Kommunikation im Internet ist.

Durch die Kenntnis der Grundlagen des Transport Layer Security (TLS) können Sie Ihre Sicherheit beim Surfen im Internet erhöhen und Vorgänge wie den Schutz Ihrer persönlichen Daten und das Erkennen und Verhindern von Angriffen besser verstehen. Achten Sie darauf, dass die von Ihnen besuchten Websites über eine gesicherte Verbindung (https) verfügen, um von den Sicherheitsvorteilen von TLS zu profitieren.

Funktionsweise von TLS

Handshake-Protokoll

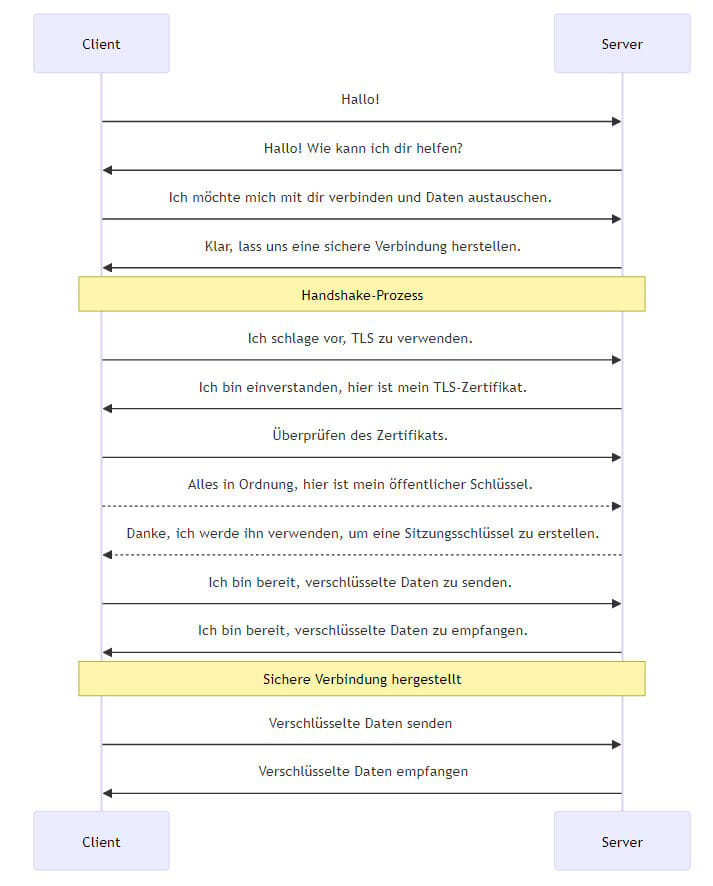

Beim Handshake-Protokoll erfolgt die erste Kommunikation zwischen Client und Server. Hierbei tauschen beide Parteien Informationen aus, um die Verbindung sicher aufzubauen. Zunächst sendet der Client eine „ClientHello“-Nachricht, um dem Server mitzuteilen, dass er eine TLS-Verbindung starten möchte. Die Nachricht enthält die TLS-Version und die unterstützten Verschlüsselungsalgorithmen.

Der Server antwortet daraufhin mit einer „ServerHello“-Nachricht. Hierbei wählt der Server eine gemeinsame TLS-Version und einen passenden Verschlüsselungsalgorithmus aus. Anschließend sendet der Server sein Zertifikat zur Authentifizierung und einen öffentlichen Schlüssel.

Sobald der Client das Zertifikat verifiziert hat, verwendet er den öffentlichen Schlüssel, um einen gemeinsamen geheimen Schlüssel zu erzeugen. Dieser Schlüssel wird dann an den Server gesendet, damit beide Seiten den gleichen geheimen Schlüssel verwenden können.

Datenschutz und Datenintegrität

Die Datenschutz bei TLS wird durch Verschlüsselung gewährleistet. Hierfür wird der zu übertragende Datenstrom in Blöcke unterteilt und anschließend verschlüsselt. Dies geschieht mithilfe von symmetrischen Verschlüsselungsalgorithmen (z.B. AES) und dem geheimen Schlüssel, welcher während des Handshakes erzeugt wurde. Sobald die Daten verschlüsselt sind, können sie ohne Bedenken über das Internet versendet werden. Nur der Empfänger, der im Besitz des geheimen Schlüssels ist, kann die Daten wieder entschlüsseln und lesen.

Um die Datenintegrität sicherzustellen, wird bei TLS eine Prüfsumme (Hash) jeder gesendeten Nachricht erstellt. Sowohl der Sender als auch der Empfänger vergleichen diese Prüfsummen, um sicherzustellen, dass die Nachricht während der Übertragung nicht verändert wurde.

Authentifizierungsprozess

Die Authentifizierung ist ein wichtiger Bestandteil von TLS, da sie sicherstellt, dass die Kommunikation zwischen vertrauenswürdigen Parteien stattfindet. Bei der Authentifizierung wird das Zertifikat des Servers überprüft, um seine Identität zu bestätigen. Zertifikate werden von vertrauenswürdigen Zertifizierungsstellen (CAs) ausgestellt und enthalten Informationen über den Inhaber sowie den öffentlichen Schlüssel.

Der Client überprüft das Zertifikat auf Gültigkeit und stellt sicher, dass das Zertifikat von einer vertrauenswürdigen CA ausgestellt wurde. Ist das Zertifikat gültig, kann der öffentliche Schlüssel aus dem Zertifikat zur Verschlüsselung verwendet werden.

Durch diesen Prozess, der während des Handshakes stattfindet, können Sie sicher sein, dass Ihre Kommunikation über HTTPS und TLS mit einem verifizierten Server und somit unter Wahrung von Privatsphäre und Integrität erfolgt.

- Linten, Martin (Autor)

Stand: 2024-11-21 / * = Affiliate Links / Bilder von der Amazon Product Advertising API

TLS Versionen

TLS 1.0 ist die erste offizielle Version des Sicherheitsprotokolls, das 1999 von der Internet Engineering Task Force (IETF) veröffentlicht wurde, um die Privatsphäre und Integrität der Daten während der Kommunikation im Internet zu gewährleisten. Seitdem wurden mehrere neue Versionen veröffentlicht, die jeweils Verbesserungen und zusätzliche Sicherheit bieten.

TLS 1.1 wurde 2006 veröffentlicht und behebt einige Sicherheitslücken, die in der ersten Version gefunden wurden. Es bietet stärkere Schutzmaßnahmen gegen Man-in-the-Middle-Angriffe und fügt einige Verbesserungen an den Cipher Suites hinzu, die effizientere Verschlüsselungsmechanismen ermöglichen.

- TLS 1.2, veröffentlicht im Jahr 2008, stellt einen wichtigen Fortschritt im Vergleich zu früheren Versionen dar. Es verwendet modernere Verschlüsselungsalgorithmen, wie beispielsweise Advanced Encryption Standard (AES), und ermöglicht es, während der Kommunikation zwischen Client und Server angepasste Cipher Suites auszuhandeln, um eine optimale Sicherheit zu gewährleisten.

- In der aktuellen Version von TLS, TLS 1.3, die 2018 eingeführt wurde, hat die IETF weitere Verbesserungen vorgenommen, darunter eine beschleunigte Verbindungseinrichtung und die Entfernung von veralteten und unsicheren Cipher Suites und Verschlüsselungsalgorithmen. Dadurch wird die Sicherheit weiter erhöht und mögliche Angriffsflächen reduziert.

Alle modernen Webbrowser unterstützen mindestens TLS 1.2 und meist auch die neueste Version TLS 1.3. Das bedeutet, dass Ihre Kommunikation im Internet gut geschützt ist, solange sowohl Ihr Browser als auch die von Ihnen besuchten Websites neueste Technologien und Sicherheitsstandards einsetzen.

Allerdings sollten Sie wissen, dass ältere TLS-Versionen wie TLS 1.0 und 1.1 von vielen Browsern und Websites deaktiviert oder deprecatied (veraltet) sind, da sie als weniger sicher gelten. Daher ist es wichtig, Ihren Webbrowser und die verwendeten Sicherheitsprotokolle auf dem neuesten Stand zu halten, um potenzielle Sicherheitsrisiken zu minimieren.

Um die Sicherheit weiter zu gewährleisten, achten Sie darauf, dass Ihre Kommunikation mit einer Website verschlüsselt ist, indem Sie auf das Schlosssymbol in der Adressleiste Ihres Browsers achten oder auf HTTPS-Protokoll achten, das die Verwendung von TLS bei der Übertragung von Daten bestätigt.

Anwendungsfälle und Kompatibilität

In diesem Abschnitt werden verschiedene Anwendungsfälle und die Kompatibilität von Transport Layer Security (TLS) in verschiedenen Kommunikationsbereichen erläutert.

Webbrowser und Server

Der häufigste Anwendungsfall für TLS ist die Verschlüsselung der Datenübertragung zwischen Webbrowsern und Webservern. Hierbei kommt es zur Verwendung von SSL-Zertifikaten und Zertifizierungsstellen. Wenn Sie eine Webseite besuchen, stellen Webbrowser wie Chrome, Firefox und Safari sicher, dass die Verbindung zum Webserver verschlüsselt und authentifiziert ist. Die Authentifizierung erfolgt durch das digitale Zertifikat des Servers, das von einer vertrauenswürdigen Zertifizierungsstelle (Certificate Authority, CA) ausgestellt wird.

Einige der wichtigsten Aspekte der TLS-Kompatibilität zwischen Webbrowsern und Servern sind:

- Die unterstützten TLS-Versionen: Webbrowser und Server sollten mindestens TLS 1.2 unterstützen, da ältere Versionen als unsicher gelten.

- Die unterstützten VerschlüsselungsAlgorithmen: Beide Seiten müssen die gleichen Algorithmen unterstützen, um eine sichere Verbindung herzustellen.

- Die Zertifikatsprüfung: Der Browser prüft das vom Server verwendete SSL-Zertifikat, um sicherzustellen, dass es von einer vertrauenswürdigen Zertifizierungsstelle ausgestellt wurde.

E-Mail und Messaging

TLS wird auch häufig zur Sicherung von E-Mail- und Messaging-Diensten verwendet. Bei E-Mails betrifft dies sowohl den Versand (SMTP) als auch den Empfang (IMAP, POP3) von Nachrichten. Sowohl bei E-Mail-Clients als auch bei E-Mail-Servern sollte TLS aktiviert sein, um die Vertraulichkeit und Integrität der Kommunikation zu gewährleisten.

Einige wichtige Aspekte der TLS-Kompatibilität bei E-Mail- und Messaging-Diensten sind:

- Die unterstützten TLS-Versionen: Ähnlich wie beim Webbrowser-Szenario sollten E-Mail-Clients und -Server mindestens TLS 1.2 unterstützen.

- Die unterstützten Verschlüsselungsalgorithmen: Beide Seiten der Kommunikation, sowohl der E-Mail-Client als auch der E-Mail-Server, müssen die gleichen Algorithmen unterstützen.

- Die Verwendung von SSL-/TLS-Zertifikaten: Zur Authentifizierung des E-Mail-Servers sollte ein SSL-/TLS-Zertifikat verwendet werden, das von einer vertrauenswürdigen Zertifizierungsstelle ausgestellt wurde.

VoIP

Auch bei Voice-over-IP-Telefonie (VoIP) ist die Sicherheit der Kommunikation von Bedeutung. Bei VoIP-Diensten wie Skype, Zoom oder Microsoft Teams wird neben dem TCP/IP-Protokoll häufig auch SSL/TLS eingesetzt, um die Datenübertragung vertraulich und authentifiziert zu gestalten.

Einige Aspekte der TLS-Kompatibilität in VoIP-Anwendungen sind:

- Die unterstützten TLS-Versionen: VoIP-Anwendungen sollten mindestens TLS 1.2 unterstützen, um sichere Kommunikation zu gewährleisten.

- Die unterstützten Verschlüsselungsalgorithmen: Die VoIP-Anwendung sowie die dahinterstehende Infrastruktur müssen dieselben Algorithmen unterstützen.

- Die Verwendung von SSL-/TLS-Zertifikaten: Authentifizierung und Vertraulichkeit sind auch bei VoIP-Diensten wichtig. Dafür sollten SSL-/TLS-Zertifikate eingesetzt werden, die von einer vertrauenswürdigen Zertifizierungsstelle ausgestellt wurden.

Sicherheit und mögliche Angriffe

Vulnerabilities und die Bedeutung der Aktualisierungen

Die Sicherheit von TLS ist aufgrund verschiedener Angriffe und Schwachstellen im Laufe der Zeit immer wieder ein Thema. Die ständige Aktualisierung und Verbesserung der Protokolle ist von entscheidender Bedeutung. Ein Beispiel ist der Übergang von SSL (Secure Sockets Layer) zu TLS, wobei TLS 1.3, definiert in RFC 8446, die aktuellste und sicherste Version ist. Aktualisierungen helfen, bekannte Schwachstellen zu beheben und erhöhen die Sicherheit von Schlüsselaustausch, Authentizität, Message Authentication Code (MAC) und Datenintegrität.

Es ist wichtig, dass Sie als Betreiber einer Website, eines Messaging-Dienstes oder eines Netzwerks, Ihre TLS-Implementierung regelmäßig aktualisieren und auf dem neuesten Stand halten, um potenzielle Angriffe zu verhindern.

Renegotiation Angriff

Ein bekannter Angriff auf TLS ist der sogenannte Renegotiation Angriff. Das Ziel dieses Angriffs ist es, einen Man-in-the-Middle (MITM)-Angriff durchzuführen, indem ein Angreifer versucht, sich zwischen zwei Kommunikationsparteien zu positionieren. Durch Manipulation der Nachrichten zwischen den beiden Parteien versucht der Angreifer den Netzwerkverkehr umzuleiten oder zu beeinflussen. Der Angreifer kann dabei versuchen, die Latenz zu erhöhen, Daten zu manipulieren oder sogar vertrauliche Informationen abzugreifen.

Um solche Angriffe zu verhindern, sollten Sie sicherstellen, dass Ihre TLS-Implementierung korrekt konfiguriert ist und alle erforderlichen Sicherheitsstandards erfüllt.

Sicherheitstipps

Hier sind einige Sicherheitstipps, die Ihnen helfen können, Ihre TLS-Implementierung sicher und widerstandsfähig gegen Angriffe zu halten:

- Halten Sie Ihre TLS-Version immer auf dem neuesten Stand und verwenden Sie mindestens TLS 1.3 (definiert in RFC 8446).

- Verwenden Sie sichere Schlüsselaustauschprotokolle wie Diffie-Hellman (DH) oder Elliptic Curve Diffie-Hellman (ECDH), um die Vertraulichkeit und Sicherheit des Schlüsselaustauschs zu gewährleisten.

- Verwenden Sie starke Verschlüsselungsalgorithmen wie Advanced Encryption Standard (AES) oder ChaCha20, um Daten und Kommunikation zu schützen.

- Achten Sie darauf, dass Ihre RSA-Schlüssel ausreichend lang sind, um möglichen Angriffen standzuhalten. Eine Schlüssellänge von mindestens 2048 Bit wird empfohlen.

- Verifizieren Sie die Echtheit Ihrer SSL-Zertifikate und achten Sie darauf, dass diese von einer vertrauenswürdigen Zertifizierungsstelle (CA) ausgestellt wurden.

- Überprüfen Sie regelmäßig die Sicherheit Ihrer Implementierung und wenden Sie Sicherheitspatches an, um bekannte Schwachstellen zu beheben.

Durch die Beachtung dieser Sicherheitstipps können Sie dazu beitragen, die Sicherheit und Datenschutz für Ihre Benutzer zu gewährleisten und mögliche Angriffe auf Ihre TLS-Implementierung zu verhindern.

Fazit: TLS – Transport Layer Security

Hey, du hast gerade eine Menge über TLS gelernt! Transport Layer Security, oder kurz TLS, ist ein super wichtiger Bestandteil unseres sicheren Online-Lebens. Das ist das Ding, das unsere Daten verschlüsselt und sicherstellt, dass böse Hacker nicht in unsere persönlichen Dinge eindringen können.

Wir haben besprochen, wie TLS funktioniert, angefangen von diesem magischen „Handshake“, bei dem sich dein Computer und der Server miteinander verabreden, um eine sichere Verbindung herzustellen. Dann haben wir über TLS-Zertifikate gesprochen, die die Identität von Websites überprüfen und sicherstellen, dass du dich nicht auf gefälschten Websites befindest.

Und hey, TLS ist nicht statisch. Es entwickelt sich immer weiter, um noch sicherer zu sein. Wir haben sogar einen Blick in die Zukunft geworfen, insbesondere auf TLS 1.3 und die Verbesserungen, die noch kommen werden.

Denk daran, TLS ist keine Option, sondern ein Muss, wenn es um sicheres Surfen geht. Es schützt deine Daten, egal ob du online einkaufst, E-Mails sendest oder einfach nur im Internet surfst. Also sei schlau und achte darauf, dass die Websites, die du besuchst, TLS verwenden, um sicherzustellen, dass deine Informationen privat bleiben.

Insgesamt, denke daran, dass deine Online-Sicherheit wichtig ist, und TLS ist ein wichtiger Spieler dabei. Bleib sicher und viel Spaß beim sicheren Surfen im Internet!