In einer Welt, in der digitale Sicherheit immer wichtiger wird, spielt das Trusted Platform Module (TPM) eine zentrale Rolle. Vielleicht hast du schon von TPM gehört, weißt aber nicht genau, was es ist oder wie es funktioniert? Keine Sorge, du bist nicht allein. Viele Nutzer sind sich unsicher, welche Vorteile diese Technologie wirklich bietet und warum sie unverzichtbar für die Sicherheit ihrer Computer ist.

In diesem Artikel erkläre ich dir leicht verständlich, was ein TPM ist, wie es deine Daten schützt und warum es vor allem bei modernen PCs und Laptops unverzichtbar ist. Du erfährst zudem, wie du es aktivierst und welche Missverständnisse es gibt.

Nach der Lektüre wirst du verstehen, warum das TPM ein entscheidender Baustein in der Computersicherheit ist – und warum du es auf keinen Fall ignorieren solltest.

Was ist ein Trusted Platform Module (TPM)?

Ein Trusted Platform Module (TPM) ist ein kleiner, aber wichtiger Sicherheitschip, der direkt auf dem Mainboard deines Computers sitzt. Seine Hauptaufgabe ist es, sicherzustellen, dass dein System vertrauenswürdig ist und sensible Daten geschützt werden. Dazu speichert TPM kryptografische Schlüssel, die zum Beispiel für die Verschlüsselung deiner Festplatte oder den sicheren Start des Computers notwendig sind.

Was bedeutet das konkret? Wenn du deinen PC einschaltest, überprüft TPM, ob alle Komponenten wie das Betriebssystem und die Firmware korrekt und unverändert sind. Falls etwas manipuliert wurde, etwa durch Schadsoftware, kann TPM den Startvorgang stoppen und so verhindern, dass dein System kompromittiert wird.

Darüber hinaus wird TPM oft für die Verschlüsselung sensibler Daten genutzt. Windows verwendet beispielsweise TPM in Verbindung mit der BitLocker-Festplattenverschlüsselung, um sicherzustellen, dass nur autorisierte Personen auf die gespeicherten Informationen zugreifen können.

Auch wenn du nichts direkt vom TPM merkst, arbeitet es im Hintergrund kontinuierlich daran, deine Daten und dein System vor Angriffen zu schützen. Es ist also ein unverzichtbarer Teil der modernen Computersicherheit, besonders in Zeiten, in denen Cyberangriffe immer häufiger werden.

Wie funktioniert TPM?

Das Trusted Platform Module (TPM) funktioniert wie eine Art digitaler Wachhund für deinen Computer. Es ist ein spezieller Chip, der bestimmte Sicherheitsfunktionen übernimmt. Dabei arbeitet TPM in Kombination mit deinem Betriebssystem und anderen Hardwarekomponenten, um sicherzustellen, dass alles so läuft, wie es soll.

Eines der Hauptmerkmale von TPM ist die Erstellung und Verwaltung von kryptografischen Schlüsseln. Diese Schlüssel werden verwendet, um Daten sicher zu verschlüsseln und nur für autorisierte Nutzer zugänglich zu machen. Der Clou: Diese Schlüssel verlassen den TPM-Chip nie. Das bedeutet, dass sie besonders gut vor Angriffen geschützt sind, selbst wenn dein System gehackt wird.

Außerdem überprüft TPM den Zustand deines Systems bei jedem Start. Es nimmt sogenannte „Hashes“ (also Fingerabdrücke) wichtiger Komponenten wie der Firmware und des Betriebssystems und speichert diese ab. Wenn du deinen Computer das nächste Mal hochfährst, vergleicht TPM die neuen Werte mit den gespeicherten. Stimmt etwas nicht überein, könnte das ein Zeichen für eine Manipulation sein, und TPM verhindert den Start, um dein System zu schützen.

Durch diese Mechanismen stellt TPM sicher, dass dein Computer nicht nur sicher gestartet wird, sondern auch sensible Daten geschützt bleiben – egal, ob es um die Verschlüsselung deiner Festplatte oder die Authentifizierung in Netzwerken geht.

Die Sicherheitsvorteile von TPM

Die Sicherheitsvorteile von TPM liegen vor allem in der starken Verschlüsselung und der sicheren Speicherung von sensiblen Daten. Mit TPM kannst du sicherstellen, dass nur autorisierte Personen Zugriff auf deinen Computer und die darauf gespeicherten Informationen haben. Dies ist besonders wichtig, wenn du sensible Daten wie Passwörter, Kreditkarteninformationen oder geschäftliche Dokumente auf deinem Gerät speicherst.

Ein großer Vorteil von TPM ist, dass es kryptografische Schlüssel direkt auf dem Chip speichert und verwaltet. Diese Schlüssel werden nie außerhalb des TPM-Chips zugänglich, was bedeutet, dass sie besonders gut vor Angriffen geschützt sind. Selbst wenn ein Angreifer es schafft, auf deinen Computer zuzugreifen, kann er diese Schlüssel nicht einfach auslesen oder kopieren.

Darüber hinaus bietet TPM Schutz vor Manipulationen am System. Wenn du deinen Computer startest, prüft TPM, ob alle wichtigen Komponenten wie das Betriebssystem und die Firmware unverändert sind. Sollte es Anzeichen von Manipulation oder Schadsoftware geben, kann TPM den Start des Systems verhindern, bevor der Schaden entsteht.

Zusätzlich wird TPM oft in Verbindung mit der Festplattenverschlüsselung (z. B. BitLocker bei Windows) verwendet. Dadurch wird sichergestellt, dass nur du auf die verschlüsselten Daten zugreifen kannst, selbst wenn jemand die Festplatte aus deinem Computer entnimmt.

Durch diese Kombination von Sicherheitsmaßnahmen trägt TPM erheblich dazu bei, dein System und deine Daten vor unbefugtem Zugriff zu schützen.

TPM und Verschlüsselung: Wie schützt es deine Daten?

Das Trusted Platform Module (TPM) spielt eine zentrale Rolle, wenn es um die Verschlüsselung deiner Daten geht. Verschlüsselung bedeutet, dass deine Daten in eine Form umgewandelt werden, die für Unbefugte nicht lesbar ist. Nur mit dem richtigen Schlüssel lassen sich die Daten wieder entschlüsseln und zugänglich machen. Hier kommt TPM ins Spiel: Es generiert und speichert die Schlüssel, die für die Verschlüsselung und Entschlüsselung verwendet werden.

Ein Beispiel dafür ist die Festplattenverschlüsselung. Wenn du zum Beispiel BitLocker unter Windows nutzt, sorgt TPM dafür, dass die Festplatte deines Computers verschlüsselt ist und nur du (bzw. jemand mit den richtigen Anmeldeinformationen) Zugriff auf die Daten hast. Ohne das TPM und den dazugehörigen Schlüssel ist es nahezu unmöglich, auf die verschlüsselten Informationen zuzugreifen, selbst wenn jemand die Festplatte aus deinem Computer entfernt.

Der Vorteil von TPM liegt darin, dass die kryptografischen Schlüssel nie den TPM-Chip verlassen. Selbst wenn ein Angreifer dein System kompromittiert, kommt er nicht an die sensiblen Schlüssel heran. Dadurch bleibt deine Verschlüsselung intakt und deine Daten geschützt.

TPM bietet also eine zusätzliche Sicherheitsschicht, die sicherstellt, dass deine Daten selbst dann geschützt sind, wenn jemand physisch auf dein Gerät zugreift oder es stiehlt. Es handelt sich um eine der effektivsten Methoden, um persönliche oder sensible Informationen vor unbefugtem Zugriff zu schützen.

Warum TPM bei modernen PCs und Laptops wichtig ist

In modernen PCs und Laptops spielt das Trusted Platform Module (TPM) eine immer größere Rolle, wenn es um den Schutz deiner Daten und deines Systems geht. Viele aktuelle Geräte, insbesondere solche, die für den geschäftlichen Einsatz oder für sensible Aufgaben genutzt werden, haben TPM bereits integriert. Der Grund dafür ist einfach: Mit steigenden Cyberbedrohungen wächst auch die Notwendigkeit, Systeme besser abzusichern.

TPM ist besonders wichtig, weil es eine zusätzliche Sicherheitsschicht bietet, die auf Hardwareebene arbeitet. Im Gegensatz zu Softwarelösungen, die von Schadsoftware oder Angriffen beeinträchtigt werden können, ist TPM als Chip fest in das Mainboard deines Computers integriert. Es sorgt dafür, dass kryptografische Schlüssel und andere sensible Daten besonders sicher gespeichert und verwaltet werden.

Ein weiterer Grund, warum TPM bei modernen PCs und Laptops unverzichtbar ist, liegt in der sicheren Systemüberprüfung. TPM stellt sicher, dass dein Gerät nur mit authentischen und unveränderten Komponenten startet. Diese Funktion ist entscheidend, um Angriffe zu verhindern, bei denen schädliche Software versucht, sich unbemerkt in den Startvorgang deines Computers einzuschleusen.

Moderne Betriebssysteme wie Windows 11 setzen TPM als Voraussetzung voraus, um sicherzustellen, dass bestimmte Sicherheitsfunktionen, wie z. B. die BitLocker-Verschlüsselung oder sichere Authentifizierungsmethoden, optimal genutzt werden können. Kurz gesagt: TPM ist heute ein unverzichtbarer Bestandteil moderner Computersicherheit.

So aktivierst du TPM auf deinem Gerät

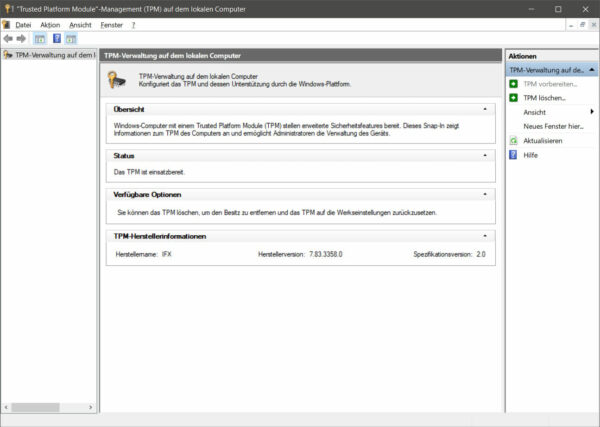

Das Trusted Platform Module (TPM) ist auf vielen modernen PCs und Laptops bereits integriert, aber in manchen Fällen musst du es manuell aktivieren, um seine Sicherheitsfunktionen zu nutzen. Keine Sorge, das ist einfacher, als es klingt. Hier zeige ich dir, wie du TPM auf deinem Gerät aktivierst.

Zuerst musst du deinen Computer neu starten und in das BIOS oder UEFI-Menü gelangen. Das ist der Bereich, in dem du grundlegende Einstellungen deines Computers verwalten kannst. Um dorthin zu kommen, drückst du beim Starten deines PCs eine bestimmte Taste – meist Entf, F2 oder Esc. Auf dem Bildschirm wird oft angezeigt, welche Taste du drücken musst.

Sobald du im BIOS oder UEFI bist, suchst du nach einer Einstellung namens „Security“, „Trusted Computing“ oder direkt „TPM“. In manchen Fällen wird TPM auch als „PTT“ (Intel) oder „fTPM“ (AMD) bezeichnet, je nachdem, welche Hardware du nutzt.

Wenn du TPM gefunden hast, stell sicher, dass es aktiviert ist. Falls es deaktiviert ist, wähle die Option „Enable“ oder „Aktivieren“. Speichere die Änderungen und verlasse das BIOS, indem du die entsprechende Taste drückst (meist F10).

Nach dem Neustart deines Computers ist TPM nun aktiviert, und du kannst seine Sicherheitsfunktionen, wie z. B. die Verschlüsselung mit BitLocker, voll nutzen.

Häufige Missverständnisse rund um TPM

Rund um das Trusted Platform Module (TPM) gibt es einige Missverständnisse, die zu Unsicherheiten führen können. Ein häufiges Missverständnis ist, dass viele glauben, TPM sei nur für Unternehmen relevant. In Wahrheit ist TPM aber auch für Privatanwender wichtig, denn es schützt nicht nur Firmendaten, sondern auch persönliche Informationen wie Passwörter, E-Mails oder Finanzdaten.

Ein weiteres Missverständnis besteht darin, dass einige denken, TPM sei eine zusätzliche Software, die installiert werden muss. Tatsächlich handelt es sich aber um einen physischen Chip, der bereits auf dem Mainboard vieler moderner Computer vorhanden ist. Wenn TPM aktiviert ist, arbeitet es im Hintergrund, ohne dass du es bewusst wahrnimmst, und sorgt für zusätzliche Sicherheit.

Manche Nutzer glauben auch, dass TPM allein ausreicht, um ihr System vollständig zu schützen. Das ist jedoch nicht der Fall. TPM ist ein wichtiges Sicherheitsfeature, das in Kombination mit anderen Maßnahmen wie regelmäßigen Updates, sicheren Passwörtern und einer guten Anti-Viren-Software eingesetzt werden sollte.

Schließlich denken einige, dass TPM ihre Privatsphäre beeinträchtigen könnte, indem es persönliche Daten überwacht oder weitergibt. Das ist nicht korrekt. TPM speichert keine persönlichen Daten, sondern verwaltet lediglich die Schlüssel zur Verschlüsselung und schützt so deine Informationen vor unbefugtem Zugriff.

Diese Missverständnisse zu klären, hilft, das Potenzial von TPM besser zu verstehen und seine Vorteile voll auszuschöpfen.

TPM 2.0 und Windows 11

Mit der Einführung von Windows 11 hat TPM 2.0 stark an Bedeutung gewonnen, da es eine der Systemvoraussetzungen für das neue Betriebssystem ist. Aber was genau bedeutet das für dich? TPM 2.0 ist die aktuellste Version des Trusted Platform Modules und bietet gegenüber älteren Versionen verbesserte Sicherheitsfunktionen. Es stellt sicher, dass moderne PCs besser vor Cyberangriffen geschützt sind und erweiterte Verschlüsselungstechniken nutzen können.

Windows 11 nutzt TPM 2.0, um wichtige Sicherheitsfunktionen zu ermöglichen, wie etwa die BitLocker-Festplattenverschlüsselung oder den Windows Hello-Anmeldeprozess, der sicherstellt, dass nur autorisierte Nutzer Zugriff auf das Gerät haben. Mit TPM 2.0 wird dein Computer beim Hochfahren auf Integrität geprüft, und es wird verhindert, dass schädliche Software in das System eindringt.

Falls dein Gerät TPM 2.0 unterstützt, aber noch nicht aktiviert ist, solltest du dies in den BIOS- oder UEFI-Einstellungen deines PCs nachholen. Wenn du ein älteres Gerät besitzt, das TPM 2.0 nicht unterstützt, kannst du möglicherweise nicht auf Windows 11 aktualisieren oder musst ein externes TPM-Modul nachrüsten*.

Insgesamt ist TPM 2.0 ein entscheidender Baustein für die Sicherheitsarchitektur von Windows 11 und stellt sicher, dass dein System bestmöglich gegen moderne Bedrohungen geschützt ist.

Fazit: TPM als unverzichtbare Sicherheitskomponente

Das Trusted Platform Module (TPM) bietet eine entscheidende Sicherheitsbasis für moderne PCs und Laptops. Es schützt nicht nur deine Daten durch starke Verschlüsselung, sondern verhindert auch Manipulationen am System. Besonders in Kombination mit Windows 11 und der neuesten TPM 2.0-Version kannst du sicher sein, dass dein Computer bestmöglich vor Cyberangriffen geschützt ist.

Wenn du bisher wenig über TPM wusstest, hast du jetzt einen guten Überblick, wie es funktioniert und welche Vorteile es bietet. Doch wie sieht es bei deinem eigenen Gerät aus? Hast du TPM aktiviert, und nutzt du bereits alle damit verbundenen Sicherheitsfunktionen? Wenn nicht, solltest du unbedingt selbst aktiv werden.

Es gibt noch viel zu entdecken, und durch Ausprobieren lernst du am meisten. Schau dir an, wie du TPM in den BIOS-Einstellungen aktivierst und teste Verschlüsselungsoptionen wie BitLocker. Deine Sicherheit liegt in deinen Händen – TPM kann dir dabei helfen, sie zu verbessern.